De fausses publicités Netflix et Nintendo volent vos données sensibles

Essai gratuit de 30 jours

Bitdefender Labs suit le malvertising (campagnes de publicités malveillantes) depuis des années et analyse la façon dont les cybercriminels utilisent ces tactiques pour cibler les internautes du monde entier. Nos dernières recherches portent sur une campagne de plus en plus importante qui utilise la plateforme publicitaire de Meta pour diffuser le malware SYS01 InfoStealer.

L'ampleur et la sophistication de cette campagne de malvertising montrent à quel point les cybercriminels ont progressé dans l'utilisation des publicités à leur profit.

Principales conclusions :

- Une attaque permanente : La campagne de publicité malveillante qui fait des ravages sur les plateformes Meta (Facebook, Instagram, Whatsapp) depuis au moins un mois ne cesse d'évoluer, de nouvelles publicités apparaissant chaque jour. Le logiciel malveillant SYS01 InfoStealer est devenu l'arme centrale de cette campagne, ciblant efficacement les victimes sur de multiples plateformes.

- Diffusion d'ElectronJs et élargissement de l'usurpation d'identité : Par rapport aux campagnes de malvertising précédentes, le logiciel malveillant SYS01 est désormais diffusé par le biais d'une application ElectronJs. Pour maximiser leur portée, les acteurs de la menace ont commencé à se faire passer pour un large éventail d'outils logiciels bien connus, augmentant ainsi la probabilité de cibler une base d'utilisateurs plus large.

- Utilisation intensive de domaines malveillants : La campagne de malvertising s'appuie sur près d'une centaine de domaines malveillants, utilisés non seulement pour distribuer les logiciels malveillants, mais aussi pour des opérations de commande et de contrôle (C2) en direct, ce qui permet aux acteurs de la menace de gérer l'attaque en temps réel.

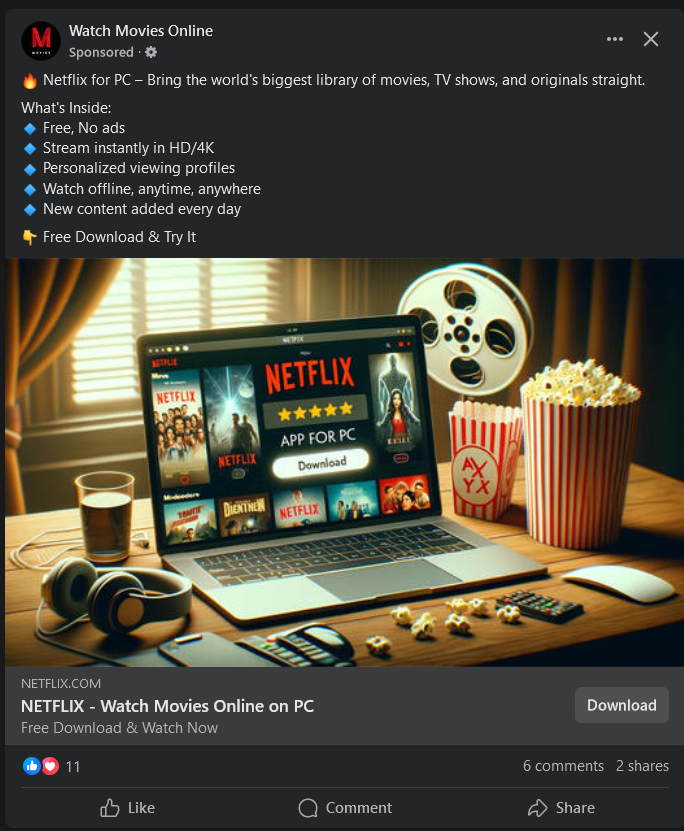

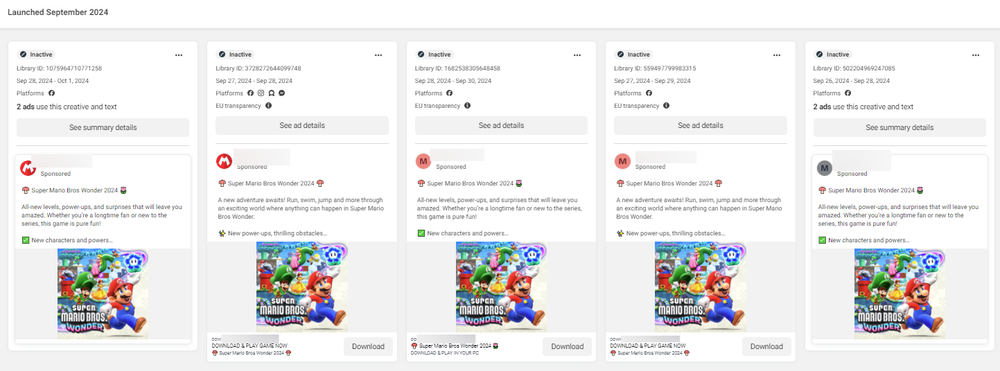

- Usurpation massive de l'identité d'une marque : Les pirates à l'origine de la campagne utilisent des marques de confiance pour étendre leur portée. Les chercheurs de Bitdefender Labs ont remarqué que des centaines de publicités imitant des logiciels de montage vidéo populaires comme CapCut, des outils de productivité comme Office 365, des services de streaming vidéo comme Netflix, et même des jeux vidéo sont utilisés pour attirer les utilisateurs. L'usurpation d'identité à grande échelle augmente la probabilité d'attirer un large public, ce qui rend la campagne très efficace.

- Portée mondiale : La portée de cette attaque est mondiale, avec des millions de victimes potentielles dans des régions telles que l'UE, l'Amérique du Nord, l'Australie et l'Asie - en particulier les hommes âgés de 45 ans et plus. Si Meta fournit quelques données sur l'impact des publicités au sein de l'UE, la transparence est limitée sur la manière dont ces publicités malveillantes affectent les utilisateurs en dehors de cette région, en particulier aux États-Unis.

- Tactiques d'évasion dynamiques : Les acteurs de la menace font évoluer leurs stratégies en permanence, adaptant les charges utiles malveillantes presque en temps réel pour éviter d'être détectés. Lorsque les sociétés antivirus détectent et bloquent une version du programme malveillant, les pirates améliorent les méthodes d'obscurcissement et relancent de nouvelles publicités avec des versions mises à jour.

La campagne de publicité malveillante

Bien que les malwares distribués par le biais de publicités sur les réseaux sociaux ne constituent pas une innovation dans le cyberespace, la campagne qui a débuté en septembre s'est distinguée par les échantillons malveillants qui ont été distribués et par l'approche générique d'usurpation d'identité utilisée par les cybercriminels. Bitdefender a déjà analysé des voleurs d'informations diffusés par le biais de publicités qui se faisaient passer pour des logiciels d'intelligence artificielle ou qui promettaient un contenu « provocateur ».

Dans la campagne actuelle, les acteurs de la menace se font passer pour une multitude de logiciels liés à la productivité, à l'édition de vidéos ou de photos (Capcut, Canva, Adobe Photoshop), aux réseaux privés virtuels (Express VPN, VPN Plus), aux services de streaming de films tels que Netflix, aux logiciels de messagerie instantanée tels que Telegram et même aux jeux vidéo.

Le modèle économique des cybercriminels

Le succès de cette campagne est dû à un modèle économique très structuré qui rend cette opération malveillante autonome :

Détournement de comptes Facebook pour alimenter l'attaque

L'un des principaux objectifs de SYS01InfoStealer est de récupérer les informations d'identification de Facebook, en particulier les comptes Facebook Business. Une fois que les pirates ont accès à ces comptes, ils ne se contentent pas d'exploiter les données personnelles ; ils utilisent les comptes détournés pour lancer d'autres publicités malveillantes.

En accédant aux outils publicitaires de Facebook par le biais de comptes compromis, les cybercriminels peuvent créer de nouvelles publicités malveillantes à grande échelle sans éveiller les soupçons. En utilisant des comptes Facebook Business légitimes, les publicités paraissent plus crédibles et contournent les filtres de sécurité habituels. Cela permet à l'attaque de se propager davantage et d'atteindre plus de victimes à chaque nouvelle vague de publicités.

L'ampleur de l'attaque

Les comptes Facebook détournés servent de base à l'expansion de l'ensemble de l'opération. Chaque compte compromis peut être réutilisé pour promouvoir d'autres publicités malveillantes, amplifiant ainsi la portée de la campagne sans que les pirates aient besoin de créer eux-mêmes de nouveaux comptes Facebook. Il s'agit d'un moyen rentable et rapide d'attirer régulièrement du trafic vers des téléchargements malveillants. L'activité de malvertising n'est pas seulement rentable - elle permet également aux acteurs de la menace de rester sous le radar et de ne pas s'appuyer sur des méthodes traditionnelles ou plus évidentes pour compromettre des comptes, telles que les campagnes de phishing par courrier électronique.

Revenus et vol de données

En plus d'utiliser les comptes détournés pour financer et promouvoir leurs campagnes, les cybercriminels peuvent également monnayer les informations d'identification volées en les vendant sur des places de marché clandestines, les comptes Facebook Business ayant une grande valeur. Les informations personnelles volées, y compris les données de connexion, les informations financières et les jetons de sécurité, peuvent être vendues à d'autres acteurs malveillants qui peuvent tenter de les utiliser pour alimenter des crimes d'usurpation d'identité et d'autres attaques, transformant chaque nouvelle victime en une source de revenus.

Indicateurs de compromission

Domaines d'hébergement de logiciels malveillants

hxxps://krouki.com

hxxps://kimiclass.com

hxxps://goodsuccessmedia.com

hxxps://wegoodmedia.com

hxxps://socialworldmedia.com

hxxps://superpackmedia.com

hxxps://wegoodmedia.com

hxxps://eviralmedia.com

hxxps://gerymedia.com

hxxps://wakomedia.com

Domaines C2

hxxps://musament.top

hxxps://enorgutic.top

hxxps://untratem.top

hxxps://matcrogir.top

hxxps://ubrosive.top

hxxps://wrust.top

hxxps://lucielarouche.com

hxxps://ostimatu.top

Remarque : il ne s'agit que d'une courte liste de CIO liés à la campagne SYS01.

Une liste complète et actualisée des indicateurs de compromission est disponible pour les utilisateurs de Bitdefender Advanced Threat Intelligence ici.

Comment se protéger

Examinez les publicités : Soyez prudent lorsque vous cliquez sur des publicités qui proposent des téléchargements gratuits ou qui semblent trop belles pour être vraies, même sur des plateformes de confiance comme Meta. Vérifiez toujours la source avant de télécharger un logiciel.

N'utilisez que des sources officielles : Téléchargez toujours les logiciels directement à partir du site web officiel, et non par l'intermédiaire de plateformes tierces ou de services de partage de fichiers.

Installez des logiciels de sécurité et tenez-les à jour : Installez des logiciels de sécurité fiables et tenez-les à jour. Optez pour des solutions de sécurité capables de détecter les menaces évolutives comme SYS01.

Activez l'authentification à deux facteurs (2FA) : Assurez-vous que l'authentification à deux facteurs est activée sur votre compte Facebook, en particulier si vous l'utilisez à des fins professionnelles. Cela ajoutera une couche de sécurité supplémentaire au cas où vos informations d'identification seraient compromises.

Surveillez vos comptes professionnels Facebook : Vérifiez régulièrement que vos comptes professionnels ne font pas l'objet d'un accès non autorisé ou d'une activité suspecte. Si vous constatez un comportement inhabituel, signalez-le immédiatement à Facebook et modifiez vos identifiants de connexion.

Bénéficiez d'une protection complète sur tous les appareils

La protection complète multicouche de Bitdefender vous protège contre tous les types de cybermenaces, qu'il s'agisse de virus, de malwares, de spywares, de ransomwares ou des attaques de phishing les plus sophistiquées.

Vous pouvez consulter nos solutions ici.

Si vous pensez que quelqu'un essaie de vous arnaquer, ou si un site web vous semble suspect, vérifiez-le avec Scamio, notre service gratuit de détection des arnaques basé sur l'IA. Envoyez vos textes, messages, liens, codes QR ou images à Scamio, qui les analysera pour déterminer s'ils font partie d'une escroquerie. Scamio est gratuit et disponible sur Facebook Messenger, WhatsApp, votre navigateur web et Discord.

tags

Auteur

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Voir toutes les publicationsActualités Les + populaires

Dépasser les cybermenaces : Bitdefender et la Scuderia Ferrari HP en 2025

Mars 13, 2025

Les internautes craignent pour leurs économies, mais ne font pas grand-chose pour se défendre

Juillet 01, 2024

Beaucoup de gens notent encore leurs mots de passe importants sur un papier

Juin 10, 2024

1 internaute sur 4 a été confronté à un incident de sécurité au cours de l'année écoulée

Juin 03, 2024

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages