Fuite de données LinkedIn : des centaines de milliers de spams inondent les boîtes de réception des utilisateurs

Essai gratuit de 30 jours

Les utilisateurs du réseau social basé sur l’emploi sont ciblés par un ensemble d’e-mails de phishing (hameçonnage) et d’escroqueries dans le but de détourner leurs comptes LinkedIn ou de promouvoir de faux contacts professionnels sur la messagerie LinkedIn.

Selon la télémétrie Bitdefender Antispam Lab, les ramifications de la fuite de données LinkedIn semblent s’être déjà manifestées à travers de nouvelles campagnes de spam ciblant les boîtes de réception de centaines de milliers d’utilisateurs.

Si la récente hausse du spam basé sur LinkedIn ne puisse être directement associée aux informations divulguées de 500 millions d’utilisateurs de la plate-forme, le nombre écrasant d’e-mails trompeurs et frauduleux suggère le contraire.

Du spam, des escroqueries, de la fraude

Le Bitdefender Antispam Lab a repéré plus de 500 millions d’e-mails frauduleux vendant des leads LinkedIn Premium des États-Unis, des Emirats, du Moyen-Orient et du Canada.

Malgré le grand nombre d’entreprises légitimes qui fournissent de tels services de marketing par e-mail, les fraudeurs se font souvent passer pour des spécialistes de la génération de prospects pour promouvoir de fausses pistes de vente aux spécialistes du marketing numérique. Ils annoncent la livraison de «prospects LinkedIn vérifiés et précis à 100%», mais tiennent rarement leur parole, escroquant leurs cibles de plusieurs milliers de dollars. Si le service est rendu, les destinataires sont susceptibles de recevoir des informations utilisateur fausses, recyclées ou volées.

Les fraudeurs ne demandent pas vos informations personnelles identifiables et n’incluent aucune pièce jointe malveillante.

À la fin de chaque e-mail, le bouton de désabonnement conduit les utilisateurs vers des domaines suspects qui peuvent informer les escrocs lorsque les destinataires cliquent sur ce bouton de désabonnement. Il vérifie si l’e-mail a été consulté et confirme que l’adresse e-mail du destinataire est valide. Elle peut donc être utilisée dans de futures campagnes de spam.

Bonjour, je souhaite rejoindre votre réseau LinkedIn

Certains acteurs malveillants s’en tiennent aux tactiques classiques de phishing pour voler les identifiants et mots de passe LinkedIn en envoyant de fausses demandes de connexion aux utilisateurs. Dans une version de l’arnaque, les destinataires reçoivent une demande de connexion apparemment valide d’un directeur des ventes nommé Kate.

Cependant, après une inspection minutieuse de l’e-mail, vous voyez immédiatement les signaux d’alarme.

Les cybercriminels ont fait l’effort de créer l’e-mail en n’utilisant pas de modèle d’e-mail standard. Ils ont délibérément généré une image imitant une invitation LinkedIn avec laquelle les utilisateurs ne peuvent pas interagir. Une efficacité maximale est garantie, car les cibles sont obligées d’accéder à la pièce jointe pour plus d’informations.

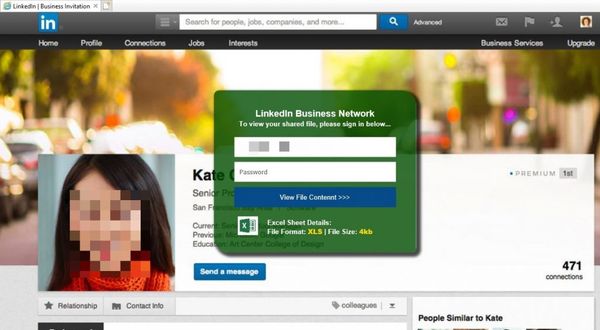

Lorsque les destinataires cliquent sur Linkedin.html, une fausse page LinkedIn s’ouvre.

La fenêtre verte demande le mot de passe du compte et a déjà l’adresse e-mail du destinataire pré-remplie.

Dans d’autres versions, Kate cède sa place à Amanda qui voudrait également rejoindre votre réseau LinkedIn pour présenter une offre commerciale à laquelle vous ne pouvez pas résister. Elle est également responsable des ventes pour une société basée aux États-Unis.

Les escrocs hameçonnent vos informations d’identification via les demandes de renseignements

D’autres cybercriminels envoient de fausses demandes de renseignements à leurs cibles sur LinkedIn.

Les destinataires intéressés par ce que Molly a à leur dire et qui cliquent sur le bouton Accepter l’entreprise (Accept Business) ouvriront une fenêtre distincte demandant le mot de passe de l’utilisateur.

Même si les e-mails d’escroquerie et de phishing ne vous demandent pas d’agir immédiatement en raison d’une alerte de sécurité ou d’une résiliation de compte, ils peuvent toujours tromper les utilisateurs de LinkedIn sans méfiance qui donneront les mots de passe de leur compte à des cybercriminels.

Les campagnes de spam les plus récentes sur le thème de LinkedIn peuvent différer des ruses classiques, mais leur objectif reste le même. Avant que vous ne vous en rendiez compte, le mot de passe de votre compte est entre les mains des pirates, et ils peuvent désormais prendre le contrôle de tous vos comptes en ligne qui utiliseraient la même combinaison de mail et de mot de passe.

Remarque : cet article est basé sur des informations techniques fournies par Bitdefender Antispam Lab.

tags

Auteur

Actualités Les + populaires

Dépasser les cybermenaces : Bitdefender et la Scuderia Ferrari HP en 2025

Mars 13, 2025

Les internautes craignent pour leurs économies, mais ne font pas grand-chose pour se défendre

Juillet 01, 2024

Beaucoup de gens notent encore leurs mots de passe importants sur un papier

Juin 10, 2024

1 internaute sur 4 a été confronté à un incident de sécurité au cours de l'année écoulée

Juin 03, 2024

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages