Les rapports montrent que la cybermalveillance liée au coronavirus ne faiblit pas

Essai gratuit de 30 jours

L’épidémie de coronavirus se poursuivant, les cybercriminels ont continué à tirer parti de la crise sanitaire en répandant des menaces conçues pour compromettre les données et la sécurité de leurs victimes. Si, à la mi-mars, nous avions déjà constaté une multiplication par cinq des menaces liées au coronavirus, la télémétrie récente montre que les cybercriminels n’ont toujours pas reculé. En réalité, le nombre de menaces exploitant la pandémie a même augmenté en avril, alors que de plus en plus de pays étaient touchés par le SRAS-CoV-2.

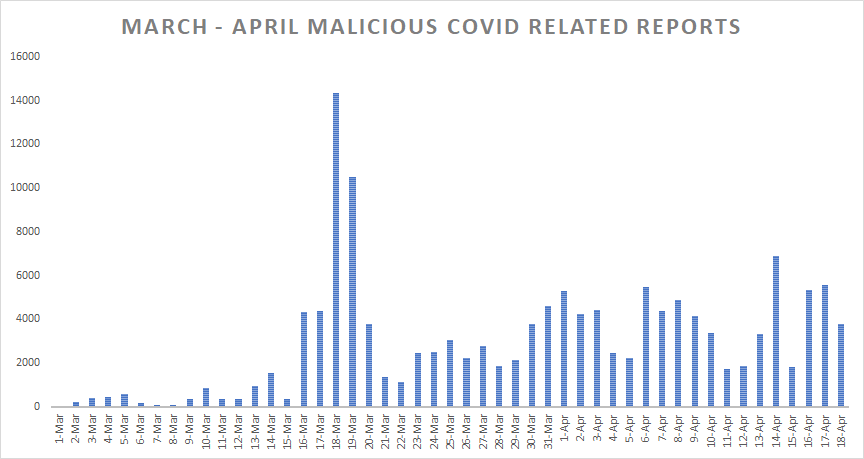

Les rapports de télémétrie de Bitdefender sur les menaces liées au coronavirus entre mars et avril révèlent que les menaces sur le thème de la Covid-19 deviennent la nouvelle norme, au moins jusqu’à ce que la pandémie s’arrête. Des rapports quotidiens sur les menaces révèlent que les pirates semblent intensifier leurs campagnes au cours de la semaine et les limiter durant le week-end.

Évolution mondiale en mars et avril

L’évolution quotidienne mondiale des menaces sur le thème COVID montre un effort constant de la part des cybercriminels et un intérêt continu à exploiter la peur et la désinformation vis à vis de la pandémie mondiale pour amener les victimes à cliquer sur des liens frauduleux, à ouvrir des pièces jointes vérolées ou même à télécharger et installer des logiciels malveillants.

Alors que le 18 et le 19 mars ont clairement montré une augmentation en termes de menaces sur le thème du coronavirus – avec un pic à 14350 et 10516 rapports – on peut dessiner un schéma assez précis sur la façon dont les rapports fluctuent tout au long de la semaine.

Par exemple, pendant la semaine de travail, il semble y avoir plus de rapports, tandis que pendant le week-end, en particulier le samedi, les rapports semblent baisser. Cela montre peut-être que les gens passent plus de temps en ligne pendant la semaine et choisissent de passer plus de temps en famille le week-end. D’un autre côté, les ordinateurs de travail sont souvent arrêtés, ce qui signifie que même si les e-mails atteignent les boîtes de réception pendant le week-end, ils sont moins susceptibles d’être ouverts. En vérité, il y a de fortes chances qu’ils soient lus le lundi.

Une carte thermique révélant l’évolution mondiale des rapports de cybermalveillance sur le thème du coronavirus au cours du seul mois de mars révèle également un chevauchement entre les pays touchés par le coronavirus et ceux ciblés par les logiciels malveillants exploitant le coronavirus.

Mars – Évolution mondiale des rapports sur les menaces liées au coronavirus

L’Europe et la côte Est des États-Unis étant les cibles principales, les cybercriminels ont mis à profit la peur, la panique et la désinformation pour inciter les victimes à cliquer sur des liens, à ouvrir des pièces jointes ou même à télécharger des fichiers malveillants.

En avril, le nombre de rapports sur les logiciels malveillants sur le thème du coronavirus semble s’être intensifié non seulement en Europe, mais aussi aux États-Unis et en Afrique du Sud. Cette télémétrie des menaces est quelque peu conforme à l’évolution mondiale du SRAS-CoV-2, soulignant à nouveau que les pirates surveillent de près l’évolution du virus à travers le monde et alignent potentiellement leurs campagnes en conséquence, afin de maximiser leurs efforts pour compromettre autant de victimes que possible.

Avril – Évolution mondiale des rapports sur les menaces liées au coronavirus

Remarque : pour voir l’évolution hebdomadaire complète des menaces mondiales sur le thème du coronavirus en mars et avril, CLIQUEZ ICI.

Pays ciblés par les logiciels malveillants

Les pays qui ont signalé le plus grand nombre de rapports de malveillance sur le thème du coronavirus semblent également avoir été les plus durement touchés par la pandémie. Par exemple, les principaux pays qui ont signalé le plus grand nombre de rapports sur les logiciels malveillants thématiques sont les États-Unis, l’Italie et le Royaume-Uni.

Ces statistiques sont optimisées pour les adresses IP uniques, et non pour le nombre de rapports, ce qui signifie que davantage de rapports pourraient provenir d’une seule adresse IP. Ceci est intéressant car il souligne que si ces attaques ont généralement une approche de mitrailleuse folle (dans le sens où plusieurs campagnes différentes peuvent atteindre une même victime), les attaquants semblent également avoir tenté de toucher autant de victimes que possible en ciblant ces pays.

Alors que le Royaume-Uni se classait cinquième en avril, il est probable que les cybercriminels aient concentré leurs campagnes sur les pays dans lesquels la pandémie de coronavirus avait commencé à se propager, tirant ainsi parti de la peur et de la désinformation pour maximiser leur chance de compromettre les victimes.

Verticales affectées

Les secteurs verticaux les plus durement touchés par ces menaces pendant tout le mois de mars semblent concerner le commerce de détail, les transports, la manufacture, les technologies et l’hôtellerie-loisirs. Alors que le nombre d’attaques contre le secteur des soins et de la santé a certainement augmenté au cours de la pandémie par rapport à ce qu’il était traditionnellement, il ne peut rivaliser en termes de nombre et de volume avec les entreprises actives dans la vente, le transport, la manufacture ou l’éducation – des verticales qui sont également confrontées à une augmentation des logiciels malveillants liés au Coronavirus.

L’une des raisons pour lesquelles ces marchés verticaux ont été durement touchés est le très grand nombre d’acteurs dans ces domaines par rapport à l’industrie de la santé.

Et puisque cette télémétrie est strictement basée sur des rapports de malveillance basée sur le thème du coronavirus, elle n’exclut pas la possibilité que les soins de santé et d’autres secteurs verticaux aient pu voir une augmentation d’autres types de logiciels malveillants, tels que les ransomwares.

En avril, le gouvernement et les services financiers ont augmenté la liste des industries ciblées, potentiellement parce que les cybercriminels se sont rendu compte que ces institutions étaient également plus susceptibles de devenir la proie de messages trompeurs car elles souhaitaient elles aussi apprendre à faire face à la crise actuelle.

Évolution des menaces liées au coronavirus en Europe

En zoomant pour regarder les rapports individuels en mars et avril pour l’Europe, un motif intéressant se dessine. Alors que l’Europe est en pleine crise et que la pandémie se propage dans des pays comme l’Italie et la France, les cybercriminels ont concentré leurs campagnes sur ces zones géographiques, car les utilisateurs étaient plus susceptibles d’être la proie de messages trompeurs.

Mars (gauche) et avril (droite) – Europe : Evolution des rapports sur les menaces sur le thème des coronavirus

Remarque : pour l’évolution hebdomadaire complète des cybermenaces liées au coronavirus en Europe en mars et avril, CLIQUEZ ICI.

En conclusion

La pandémie de SRAS-CoV-2 (COVID-19) ne disparaîtra pas de si tôt et il est probable que les cybercriminels continueront d’exploiter et de tirer parti de la crise à leur avantage. Les menaces sur le thème du coronavirus continueront probablement sous la forme d’e-mails de spearphishing (harponnage), d’URL frauduleuses et d’applications malveillantes, exploitant tous la peur et la désinformation afin d’inciter les victimes à divulguer à contrecœur des informations personnelles, sensibles ou financières.

Il est probable que ces campagnes se stabiliseront dans le temps, mais tant que la menace d’infection par le SRAS-CoV-2 est réelle, les cybercriminels continueront d’exploiter le sujet, attirant les victimes avec des vaccins et des remèdes miracles.

Si rester à l’abri du coronavirus implique le respect de la distanciation sociale et des gestes barrières, les mêmes bonnes pratiques s’appliquent dans la vie en ligne. Ne croyez pas tout ce que vous lisez et essayez de vérifier la légitimité de toute information en consultant des sources légitimes, ayez toujours une solution de sécurité installée sur tous vos appareils, et assurez-vous d’éviter d’ouvrir n’importe quelle pièce jointe ou de cliquer sur des liens, surtout s’ils ne sont pas sollicités ou sont de sources inconnues.

Remarque : cet article est basé sur les informations techniques fournies par les équipes de Bitdefender Labs.

tags

Auteur

Actualités Les + populaires

Les internautes craignent pour leurs économies, mais ne font pas grand-chose pour se défendre

Juillet 01, 2024

Beaucoup de gens notent encore leurs mots de passe importants sur un papier

Juin 10, 2024

1 internaute sur 4 a été confronté à un incident de sécurité au cours de l'année écoulée

Juin 03, 2024

Des cyber-escrocs hameçonnent le personnel des magasins pour échanger des cartes-cadeaux

Mai 16, 2024

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages