Une nouvelle escroquerie par phishing cible les utilisateurs d'iPhone avec une appli de rencontre, un jeu de hasard et un VPN

Essai gratuit de 30 jours

Bitdefender a détecté la semaine dernière une nouvelle campagne de phishing (hameçonnage) ciblant les propriétaires d’iPhone avec toute une gamme d’escroqueries visant à tromper des victimes imprudentes.

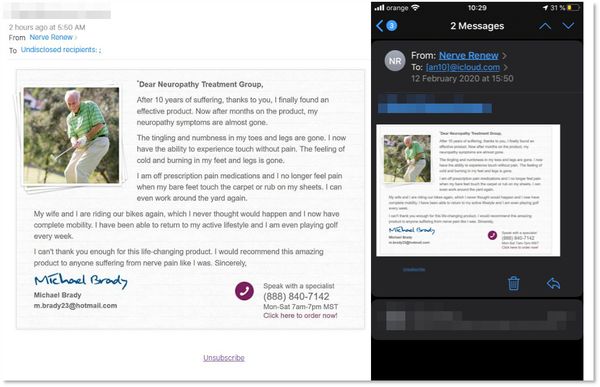

E-mail de phishing

Tout d’abord, si vous recevez l’e-mail ci-dessous, restez à l’écart ! S’il est marqué comme spam, ne l’ouvrez pas. S’il arrive comme légitime, ne cliquez sur aucun lien dans le corps du message ! Cela inclut le bouton Se désinscrire en bas. Marquez-le comme indésirable et passez à autre chose. Il s’agit typiquement d’une tentative de hameçonnage, qui s’attaque à l’utilisateur sans méfiance (probablement âgé).

Maintenant, vous pouvez être curieux de savoir ce qui se cache derrière. Eh bien, c’est notre travail d’enquêter sur les spams et les escroqueries par détournement.

Tout d’abord, examinons les signes immédiats qu’il s’agit d’une arnaque.

Expéditeur suspect – Le nom de l’expéditeur de ce mail est Nerve Renew, mais l’adresse mail est [email protected]. Cette différence seule devrait déjà vous faire tiquer. Dans tous les cas, les informations contenues dans l’en-tête «De» sont facilement falsifiables, de sorte que l’adresse aurait pu être autre chose et fonctionner comme voulu.

Destinataires invalides – Un signe révélateur que cette arnaque a été envoyée à d’innombrables autres adresses e-mail collectées par des pirates informatiques via diverses violations de données et vendues par la suite à des spammeurs pour être utilisées dans des campagnes de spam, phishing ou fraude. Sur la version de bureau d’iCloud, il est écrit «destinataires non divulgués». Sur iOS, le destinataire apparaît sous la forme [an10] @ icloud.com, ce qui signifie que les spammeurs ont été négligents et ont utilisé une ou plusieurs adresses e-mail non valides, ou peut souligner une erreur de script. En tout cas, les signes sont là que quelque chose ne va pas.

Le corps de l’e-mail est une image – Vous ne pouvez pas copier-coller son contenu et le tester ailleurs. L’expéditeur veut nous garder au sein de ce bloc unique, en cliquant sur les liens malveillants à l’intérieur.

Renouvellement – Si vous n’êtes abonné à rien, même à distance, concernant la «neuropathie», vous n’avez aucune raison de croire que cet e-mail vous est destiné personnellement, et encore moins que vous êtes censé renouveler quoi que ce soit.

«Solution» miracle – La solution miraculeuse est l’un des pièges les plus courants dans les escroqueries par phishing. Ne tombez jamais dedans !

URL raccourcie – L’analyse de l’e-mail sur un ordinateur de bureau révèle un autre indice. Passer le pointeur de la souris sur l’annonce révèle le lien derrière. Et ce lien est un raccourci – un autre signe pointant vers un expéditeur louche. Cette arnaque ne fonctionne que lorsque vous ouvrez le lien sur votre iPhone, mais il est plus difficile de le tester sur iOS. Concrètement, il vous faudrait appuyer longuement sur l’annonce et utiliser l’option “copier le lien”, puis le coller ailleurs (dans l’application Notes par exemple) pour le voir. Toutefois, le client de messagerie d’iOS commencerait alors à charger le lien dans une fenêtre d’aperçu d’arrière-plan, permettant à l’arnaque de se déployer. Alors ne le faites pas ! (Nous le faisons pour que vous n’ayez pas à le faire).

Ce ne sont que quelques indices immédiats qui indiquent qu’il s’agit d’un e-mail de phishing type. Voyons maintenant ce qui se cache derrière cette miraculeuse cure de neuropathie…

Arnaque de l’application de rencontres

En cliquant sur l’annonce dans le corps de l’e-mail, nous traversons une boucle de redirection apparemment infinie jusqu’à ce que nous arrivions enfin sur ce qui semble être une application de rencontres. Dès le départ, nous remarquons que nous avons quitté le domaine de la neuropathie…

Les fraudeurs ont méticuleusement localisé leur application de rencontres pour afficher les messages dans la langue du destinataire, dans notre illustration, le roumain. Bien que le roumain d’Anna ne soit pas sans défaut, elle pourrait presque passer pour une native. Et elle semble étrangement intéressée par une rencontre rapide, même si elle ne sait rien de nous.

La séduisante invitation d’Anna à discuter débouche sur un appel téléphonique à tarif élevé. Si nous devions tomber dans le piège et appeler Anna, nous serions probablement facturés un sacré montant. Restez calme ! C’est bien évidemment un piège ! La fille sur la photo n’est pas Anna. C’est plutôt un chatbot. Et la photo a probablement été volée au hasard sur les réseaux sociaux.

Arnaque de la machine à sous

Après avoir gentiment décliné l’offre alléchante d’Anna, nous sommes retournés à l’e-mail d’origine pour voir s’il produisait toujours la même arnaque. Sans surprise, ce ne fut pas le cas. Se nourrissant de la diversité des goûts des gens et des plaisirs coupables, l’arnaque nous a cette fois accueillis avec un jeu de machines à sous.

Le jeu est décemment exécuté, mais se révèle immédiatement être malveillant. Il essaie de nous envoyer dans un endroit où nos données seront récoltées pour des activités potentiellement frauduleuses.

Cette fois, le navigateur Safari lui-même est venu à la rescousse. Bon travail, Apple !

Application VPN «gratuite»

Recharger l’arnaque une troisième fois dévoile une autre affaire intéressante. Cette fois, nous sommes accueillis par une nouvelle escroquerie traduite dans la langue locale et qui tente de nous faire peur en affirmant que nous avons été infectés par un virus. La page affirme que même la batterie de notre téléphone a attrapé la grippe. C’est, en réalité, un gros gros mensonge.

La réplique d’invite de sécurité est suffisamment convaincante pour faire croire à un utilisateur sans méfiance que cet avertissement provient des mécanismes de sécurité intégrés de l’iPhone. Dans les faits, il s’agit d’un site Web piégé nous invitant à télécharger une soi-disant solution à notre problème.

Une traduction anglaise du message serait :

«Plusieurs virus ont été détectés sur votre iPhone et votre batterie a été infectée et détériorée. Si vous n’éliminez pas ce logiciel malveillant maintenant, votre téléphone risque de subir des dommages supplémentaires. »

Il nous indique ensuite que la seule façon de résoudre le problème est de télécharger l’application. Comme c’est pratique ! Cela devient intéressant. Si nous suivons naïvement, nous sommes conduits non pas à une arnaque typique comme celles ci-dessus, mais à une application légitime dans l’App Store officiel d’Apple. C’est vrai : une application censée avoir été examinée et approuvée par les modérateurs rigoureux d’Apple. Zut alors !

Ici, nous rencontrons une pléthore de signes indiquant que nous sommes arnaqués.

Alors que ColibriVPN semble être une innocente application VPN (réseau privé virtuel), c’est en réalité un logiciel plutôt louche. Au démarrage, il nous accueille immédiatement avec une invite à démarrer un essai gratuit qui est automatiquement renouvelé après trois jours, et il est facile de faire des achats coûteux par erreur au sein de l’appli.

Une brève promenade sur la page App Store de ColibriVPN révèle que Dares LLC, le vendeur de l’application, n’a qu’une seule application en vente. Les achats intégrés sont exorbitants – 61,99 $ pour six mois de service complet – et les critiques sont pour la plupart fausses. Voici un exemple :

Les applis VPN n’offrent pas du WiFi gratuit. Bien essayé, Ahmed.

Avec une paire d’yeux plus attentifs, nous pouvons également repérer quelques critiques négatives. Intéressant ! Les utilisateurs mécontents semblent rapporter des résultats conformes aux nôtres.

Naviguer vers la page officielle du développeur renvoie à ce qui ressemble à un site Web factice sans boutons cliquables – un autre indice que les choses sont probablement juste configurées pour avoir l’air légitimes. Nous ne pouvons pas dire avec certitude si Dares LLC ou colibrivpn.com sont effectivement affiliés aux fraudeurs. Peut-être qu’ils ont juste payé pour un espace publicitaire peu exigeant sans connaître le «modèle d’affaires». Peut-être que leur développeur Web s’est assoupi sur son clavier. Nous laisseront à ColibriVPN le bénéfice du doute. Mais il aurait suffisamment de défauts pour lui valoir un deuxième examen d’Apple.

Le bouton «Se désinscrire»

Vous vous souvenez du bouton de désabonnement que nous vous avons dit d’éviter également ? Il s’avère que le bouton de désabonnement nous amène à une page qui nous demande d’entrer notre adresse e-mail.

Demandez-vous. Si l’expéditeur avait réellement votre adresse e-mail, pourquoi le demanderait-il à nouveau ? La réponse est simple. Les campagnes de spam et de phishing utilisent des techniques d’arrosage massive aléatoire, ce qui signifie que l’arnaque est envoyée à des millions d’adresses e-mail, dont certaines sont inactives. Il se peut simplement qu’ils essaient de valider que votre adresse e-mail est active, afin d’actualiser leur liste et vous marquer comme mûr pour les arnaques à venir. Ne suivez donc pas non plus la fonction de désabonnement.

Restez en sécurité !

J’espère que vous vous êtes armé de suffisamment de connaissances pour vous aider à éviter non seulement cette campagne de phishing, mais d’autres comme elle. Pour être complètement sûr, nous vous recommandons d’utiliser Bitdefender Mobile Security pour iOS.

La fonction de protection Web, que nous venons d’ajouter, bloque toutes les pages malhonnêtes ciblant vos informations personnelles telles que les détails de votre carte de crédit ou votre numéro de sécurité sociale. Grâce à la fonction de confidentialité du compte, vous pouvez savoir si votre compte de messagerie a été divulgué ou si votre compte est toujours privé. Bitdefender effectuera une vérification pour découvrir si votre vie privée a été violée et vous informer s’il est temps de changer les mots de passe. Oh, et si vous êtes en effet intéressé par un VPN puissant pour votre iDevice, Bitdefender Mobile Security intègre également cela.

C’est tout pour nous. Comme toujours, jusqu’à la prochaine fois, restez à l’abri !

tags

Auteur

Actualités Les + populaires

Dépasser les cybermenaces : Bitdefender et la Scuderia Ferrari HP en 2025

Mars 13, 2025

Les internautes craignent pour leurs économies, mais ne font pas grand-chose pour se défendre

Juillet 01, 2024

Beaucoup de gens notent encore leurs mots de passe importants sur un papier

Juin 10, 2024

1 internaute sur 4 a été confronté à un incident de sécurité au cours de l'année écoulée

Juin 03, 2024

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages