Erneute MEDJACK-Welle: veraltete Software medizinischer Geräte wird ausgenutzt

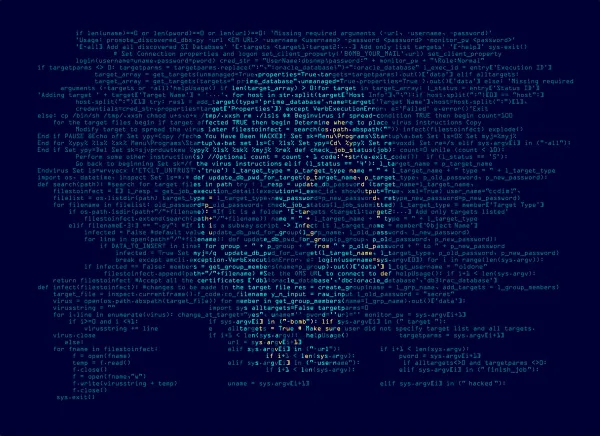

Bei MEDJACK.2 wird die Strategie der Angreifer um eine neue Tarnstruktur ergänzt, so Moshe Ben Simon, Mitbegründer und Vice President sowie Sicherheitsleiter von TrapX. Neue, äußerst leistungsstarke Angriffs-Tools werden geschickt in sehr alter und überholter Malware versteckt. Quasi ein sehr schlauer Wolf in einem sehr alten Schafspelz. Die Angriffe wurden in dem Wissen geplant, dass sie in Gesundheitsinstitutionen ungestraft und unerkannt durchführbar sind und sich so problemlos Hintertüren im Krankenhaus- oder Praxisnetzwerk einrichten lassen. Dort bleiben die Angriffs-Tools über lange Zeiträume unentdeckt und können Daten herausschleusen.

Nach den ersten Cyber-Angriffen hat TrapX jetzt einen Bericht über drei neue Fälle mit durch Hacker kontrollierten Hintertüren und Verbindungen zu Botnetzen veröffentlicht. Diese Sicherheitslücken wurden in keiner der Institutionen von der Endpunktsicherheits-Software erkannt.

Ursprünglich waren medizinische Geräte in Gesundheitseinrichtungen das Ziel von MEDJACK, und zwar Geräte mit veralteter Software. Bei der Malware handelte es sich um eine alte Version des MS08-67-Wurms, die zur Manipulation älterer Windows-Versionen eingesetzt wurde.

Da neuere Versionen nicht mehr über diese Schwachstelle verfügten, konnte der Wurm das System unerkannt passieren. Nach der Infektion des Netzwerks gaben die medizinischen Geräte, auf denen zumeist ältere Versionen der Betriebssysteme und der proprietären systemeigenen Software installiert waren, einfache Ziele ab. Dies bringt die Sicherheit von Gesundheitsdaten in Gefahr.

Zu den infizierten Geräten zählen Diagnosegeräte (PET-Scanner, CT-Scanner, MRT-Systeme usw.), Therapiegeräte (Infusionspumpen, medizinische Laser und Chirurgiegeräte), Lebenserhaltungssysteme (Herz-Lungen-Maschinen, Beatmungsgeräte, ECMO-Geräte, Dialysegeräte) und viele mehr.

Aufgrund der enorm hohen finanziellen Erträge auf dem Schwarzmarkt sind von Gesundheitseinrichtungen gestohlene Daten unter Hackern besonders beliebt, denn immerhin werden Verkaufspreise zwischen 10 und 20 US-Dollar pro Patientenakte erzielt. Folglich werden Krankenhäuser, Arztpraxen und andere Organisationen im Gesundheitswesen zur MEDJACK-Zielscheibe und können dem Angriff nicht standhalten, da eine angemessene Strategie und Finanzierung fehlen.

rn

tags

Autor

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Alle Beiträge sehenJetzt sofort Top Beitrag

Nur wenige Menschen sehen sich als Ziel von Cyberkriminellen, zeigt Bitdefender-Studie

Juli 12, 2024

Internetnutzer fürchten, dass Betrüger ihre Ersparnisse stehlen, tun aber wenig, um sich zu schützen

Juli 01, 2024

Die meisten Menschen schreiben wichtige Passwörter immer noch auf

Juni 10, 2024

1 von 4 Verbrauchern war im letzten Jahr mit einem Sicherheitsvorfall konfrontiert, zeigt der Bitdefender-Bericht

Juni 03, 2024

FOLLOW US ON SOCIAL MEDIA

Das könnte Sie auch interessieren

Bookmarks