Regierungsorganisationen und NGOs im Visier: Die Sicherheitsbehörden warnen vor neuer Spearphishing-Kampagne

Die Cybersecurity and Infrastructure Security Agency (CISA) und das FBI warnen vor einer Spearphishing-Kampagne, die sich gegen Regierungsorganisationen, zwischenstaatliche Organisationen (IGOs) und Nichtregierungsorganisationen (NGOs) richtet und bereits Hunderte von verschiedenen Einrichtungen getroffen hat.

Eigenen Angaben zufolge können die US-Behörden diese Spearphishing-Kampagne noch keiner konkreten Gruppe zuordnen. Andere Sicherheitsforscher gehen davon aus, dass die Angriffe Nobelium (CozyBear) zuzuordnen sind. Eben diese Gruppe steckte bereits hinter dem SolarWinds-Angriff, einem der verheerendsten Sicherheitsvorfälle überhaupt.

„Ein erfahrener Cyberangreifer nutzte ein kompromittiertes Benutzerkonto bei Constant Contact, einem seriösen Softwareunternehmen für E-Mail-Marketing, um eine in den USA ansässige Regierungsorganisation zu täuschen und Links zu schädlichen URLs zu verbreiten“, so die Behörden in ihrem Warnhinweis.

„Ein Cyberangreifer nutzte ein kompromittiertes Benutzerkonto bei Constant Contact, einem seriösen Softwareunternehmen für E-Mail-Marketing, um Phishing-E-Mails an mehr als 7.000 Konten bei etwa 350 Regierungsorganisationen, IGOs und NGOs zu senden“, so die Behörden weiter. „Der Bedrohungsakteur verschickte echt anmutende E-Mails, die scheinbar von einer US- Regierungsorganisation stammten.“

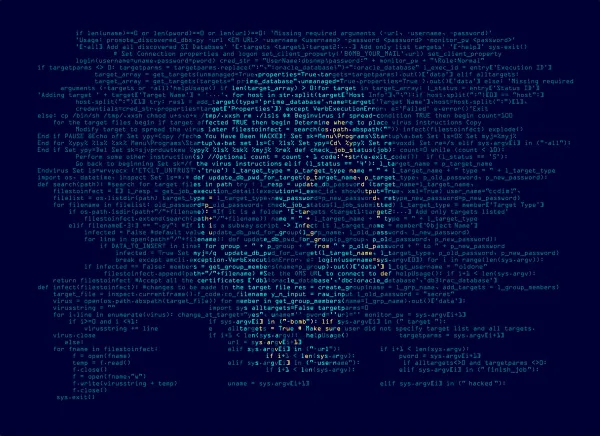

Diese E-Mails enthielten eine URL, die den Benutzer auf eine schädliche Seite leitet, über die eine infizierte ISO-Datei auf den Computer der Opfer geladen wird. In dieser ISO-Datei findet sich wiederum eine DLL (ein benutzerdefiniertes Cobalt Strike Beacon Implant der Version 4), eine schädliche Verknüpfungsdatei, die den Cobalt Strike Beacon Loader ausführt, sowie ein PDF mit dem Titel „Foreign Threats to the 2020 U.S. Federal Elections“ mit dem Dateinamen „ICA-declass.pdf“. Tatsächlich handelt es sich bei der PDF-Datei um eine Kopie des Dokuments „Intelligence Community Assessment under Executive Order 13848“, die aus offiziellen Quellen online verfügbar ist.

Cobalt Strike ist ein kommerzielles Tool für Penetrationstests, kann aber auch von Bedrohungsakteuren eingesetzt werden. Es ist nicht abschließend geklärt, wie erfolgreich die Kampagne war, bevor sie aufgehalten wurde, aber CISA und FBI veröffentlichten entsprechende Indikatoren einer Kompromittierung.

tags

Autor

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Alle Beiträge sehenJetzt sofort Top Beitrag

Nur wenige Menschen sehen sich als Ziel von Cyberkriminellen, zeigt Bitdefender-Studie

Juli 12, 2024

Internetnutzer fürchten, dass Betrüger ihre Ersparnisse stehlen, tun aber wenig, um sich zu schützen

Juli 01, 2024

Die meisten Menschen schreiben wichtige Passwörter immer noch auf

Juni 10, 2024

1 von 4 Verbrauchern war im letzten Jahr mit einem Sicherheitsvorfall konfrontiert, zeigt der Bitdefender-Bericht

Juni 03, 2024

FOLLOW US ON SOCIAL MEDIA

Das könnte Sie auch interessieren

Bookmarks