NSA-Agenten haben Telekommunikationsunternehmen in China, Deutschland und Südkorea infiltriert

The Intercept berichtet, dass die National Security Agency verdeckt operierenden Agenten eingeschleust hat, um Zugriff auf wichtige Systeme und Daten bei Telekommunikationsanbietern zu nehmen.

„Die Dokumente beschreiben verschiedenste verdeckte Operationen, die zu den Kerngeheimnissen (Core Secrets) in Bezug auf Netzwerkangriffe gehören. Die Einzelheiten sind außerhalb der NSA nur einer kleinen Anzahl an Amtsträgern bekannt“, so der Artikel.

Es war bereits bekannt, dass die NSA Partnerschaften mit anderen Anbietern pflegt, die die Behörde mit sensiblen oder vertraulichen Informationen versorgt haben. Bisher hatte es jedoch in den veröffentlichten Dokumenten keine Hinweise darauf gegeben, dass sich die NSA auch physischen Zugang verschafft hat, um an sensible Daten von Telekommunikationsanbietern zu gelangen.

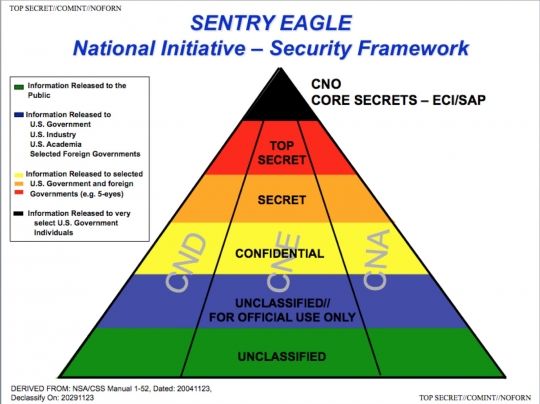

Diese „Core Secrets“ stehen an der Spitze der Pyramide in den Sentry-Eagle-Programmen der NSA, die auch die Zusammenarbeit mit einer Reihe von US-amerikanischen und ausländischen Anbietern umfasst, um Verschlüsselungssysteme zu schwächen oder auszuhebeln.

„Viele der Core Secrets der NSA betreffen ihre Kooperation mit in- und ausländischen Firmen.“

Laut der von The Sentry vorgestellten Dokumente setzt sich Sentry Eagle aus sechs Programmen zusammen: Sentry Hawk (Ausspionieren von Computer-Netzwerken), Sentry Falcon (Netzwerksicherheit), Sentry Osprey (Zusammenarbeit mit der CIA und anderen Geheimdiensten), Sentry Raven (Knacken von Verschlüsselungssystemen), Sentry Condor (Angriffe auf Computer-Netzwerke) und Sentry Owl (Kollaborationen mit privaten Unternehmen).

„Die Fakten dieses Programms sind eine Kombination der größten Anzahl an hochsensiblen Fakten im Zusammenhang mit der kryptologischen Gesamtoperation“, so das zusammenfassende Dokument.

„Unbefugte Weitergabe … bedeutet eine erhebliche Gefahr für die nationale Sicherheit der USA. Der Verlust dieser Informationen würde eine empfindliche Gefährdung der hochsensiblen kryptologischen Auslandsbeziehungen der USA, von langfristigen NSA-Investitionen in Vergangenheit und Zukunft sowie der Fähigkeit zum Schutz des US-amerikanischen Cyberspace durch Ausnutzung von Schwachstellen im Cyberspace ausländischer Feinde darstellen.“

Der wohl interessanteste Teil ist das TAREX-Programm (Target Exploitation), das eine Vielzahl von Geheimoperationen für physische Eingriffe der NSA in Zusammenarbeit mit der CIA, dem FBI und dem Pentagon umfasst.

Die Beschreibung eines Sentry-Osprey-Dokuments weist darauf hin, dass die NSA über ihre eigenen HUMINT-Quellen (Human Intelligence – Erkenntnisgewinnung aus menschlichen Quellen) verfügt, die SIGINT-Operationen (Signals Intelligence – Signalaufklärung) unterstützen sollen.

Erst vor einem Monat hatten die gleichen von Snowden veröffentlichten Dokumente gezeigt, dass die NSA und der britische GCHQ im Rahmen des Treasure-Map-Programms der NSA, einer Art „Google Earth für den globalen Datenverkehr“, die Netzwerke der Deutschen Telekom ausspioniert hatten.

rn

tags

Autor

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Alle Beiträge sehenJetzt sofort Top Beitrag

Cyberbedrohungen zuvorkommen: Bitdefender zusammen mit Scuderia Ferrari HP im Jahr 2025

März 13, 2025

Nur wenige Menschen sehen sich als Ziel von Cyberkriminellen, zeigt Bitdefender-Studie

Juli 12, 2024

Internetnutzer fürchten, dass Betrüger ihre Ersparnisse stehlen, tun aber wenig, um sich zu schützen

Juli 01, 2024

Die meisten Menschen schreiben wichtige Passwörter immer noch auf

Juni 10, 2024

FOLLOW US ON SOCIAL MEDIA

Das könnte Sie auch interessieren

Bookmarks